¿Quién no ha tenido problemas con Virus en sus memorias portables? Llámese USB’s, MP3’s, MP4’s, etc. nunca faltan esos indeseables visitantes que llegan a nuestro bastión de archivos para malograrnos la vida, impidiéndonos el acceso, ocultándonos archivos, infectándolos, etc. En este post enseñaremos a eliminar el virus de USB “Abrir con”.

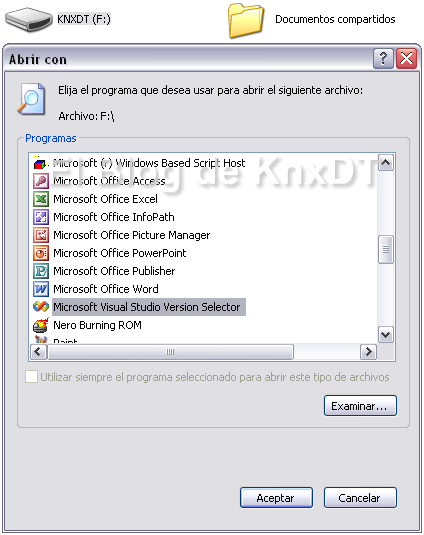

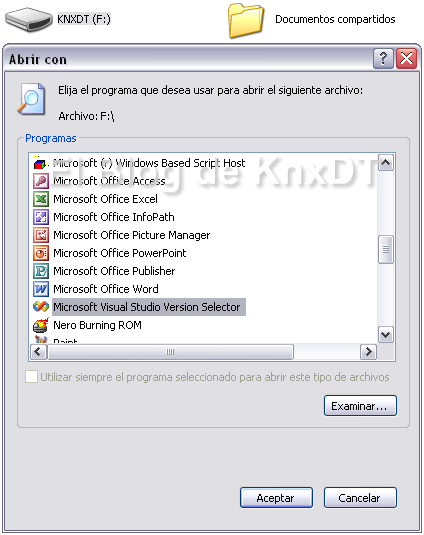

El nombre de Virus “Abrir con” se lo he puesto yo y es que no se me ocurrió otra cosa pues es lo que leo cada vez que mi pen drive (que es en realidad mi MP4 con la pantalla accidentada xD) sufre otro embate de algún virus de las afamadas PC’s de mi Facultad de Sistemas o en el trabajo (por algún compañero que se le ocurre recibir esos virus de msn, etc.). Este dichoso virus impide el acceso a nuestra memoria USB desde “Mi PC”, y si le damos doble clic nos aparece una imagen como la mostrada líneas mas arriba.

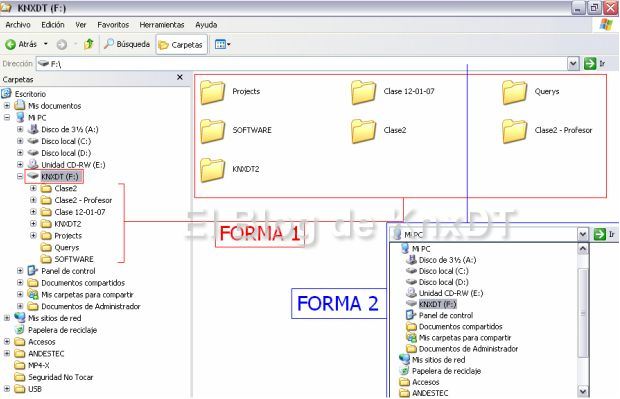

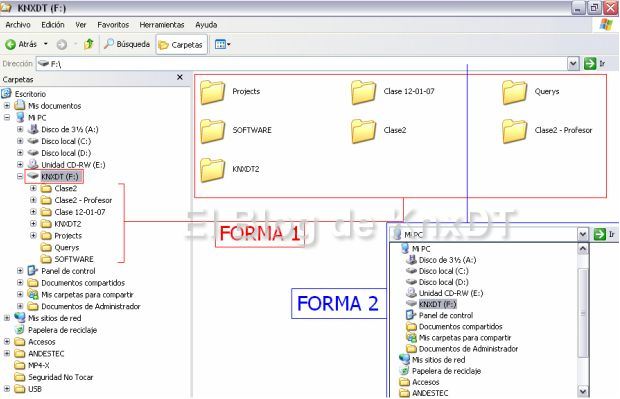

Hoy decidí que eso no pasaría e instalé un antivirus del cual no sabía desde hace mucho, el dichoso MX One, por desgracia no sirvió de nada, al llegar al trabajo y salir de allí ya mi Mp4 estaba nuevamente infectado con el dichoso virus de memoria USB “Abrir con”. Ante esta situación solo les queda una opción “Formatear”, sí, las memorias USB también se formatean. Pero ¿y mis archivos? El virus este no deja acceder tan fácil a la memoria haciendo doble clic en el icono de Unidad de Almacenamiento Extraíble en “Mi PC”, pero podemos hacerlo de diferentes maneras. La primera es yendo al escritorio, clic derecho sobre el icono de “Mi PC” y elejimos “Explorar” y la otra opcion es ir abrir “Mi PC” y en la barra de direcciones seleccionamos nuestra Unidad Extraíble.

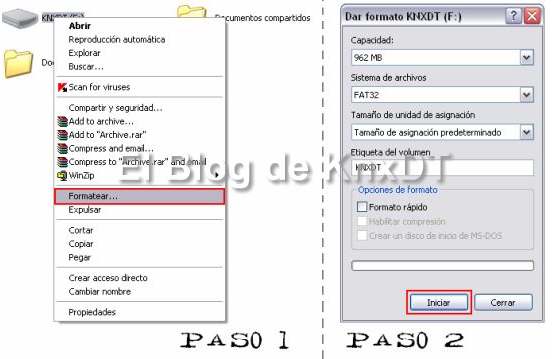

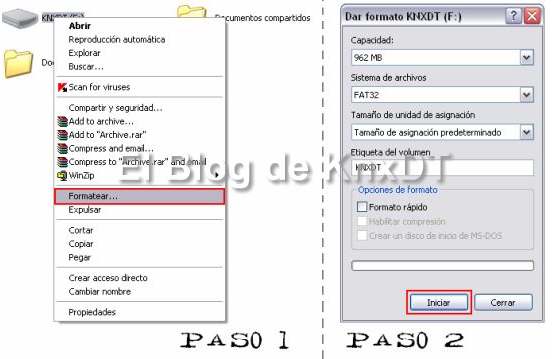

Sea cual sea el método elegido llegaremos a tener acceso a nuestros archivos. Luego de eso, en el Escritorio o alguna otra ruta crearemos una Carpeta “Backup” (o el nombre que deseen) y copiaremos allí todo el contenido. No se preocupen por temor a volver a copiar el virus, normalmente estos archivos acceden directamente a las memorias en tiempo de ejecución de la máquina infectada, no en su PC (que se supone está libre de virus). Luego que hemos hecho un resguardo de toda nuestra información (o sus archivos importantes) en la carpeta “Backup” procedemos al formateo de nuestra Unidad. Entramos a “Mi PC” luego clic derecho sobre nuestra unidad extraíble y seleccionamos “Formatear”, luego clic en “Iniciar”.

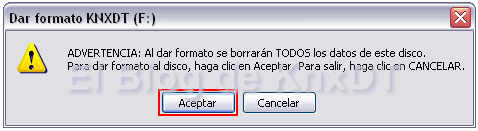

Luego de eso nos aparecerá una advertencia para hacernos saber que se borrarán nuestros archivos. Podemos darle clic en “Aceptar” con seguridad ya que hemos creado un respaldo en la carpeta “Backup” en nuestra PC local.

Una vez terminado el proceso seremos informado de que la operación concluyó con éxito.

Luego de eso ya tenemos nuestra memoria USB como nueva, asi que solo nos limitamos a copiar los archivos de la carpeta “Backup” a nuestro pen-drive. Y vivieron felices … hasta la aparición de un nuevo virus (repetir los pasos).

[Actualización]: Este otro método podría servirles también:

Otra forma de eliminar el virus, es accediendo a la memoria desde el winrar, como bien saben el winrar sirve tambien como explorador de archivos, lo bueno es que este muestra archivos ocultos y no ejecuta rutinas al hacer doble click en la memoria.

Una vez entren a la memoria encontraran un archivo “autorun.inf”, y otros archivos del mismo nombre, pero de diferente extension, adicionalmente algun archivo ejecutable, todos estos archivos deben de ser eliminados.

Esto da fin al problema de la memoria, al menos hasta que la vuelvan a insertar en otro PC infectado.

Gracias Joel

en la parte superior del menú izquierdo para activar el

en la parte superior del menú izquierdo para activar el

en la parte superior izquierda del menú para iniciar la infección.

en la parte superior izquierda del menú para iniciar la infección.